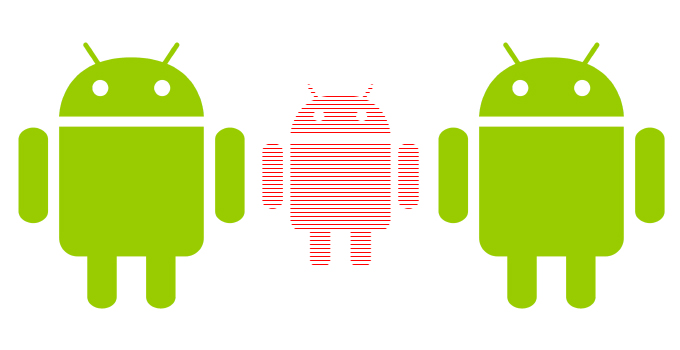

Сериозен пробив в сигурността доведе до създаването на „доверени“ злонамерени приложения, които могат да получат достъп до цялата операционна система Android. Устройства от Samsung, LG и други производители са уязвими.

Както беше посочено от експерт по сигурността и разработчик Лукаш Севиерски, инициатива на Google за сигурност Android Инициативата за уязвимост на партньорите (APVI) публично - разкри тя нов експлойт, който прави устройства от Samsung, LG, Xiaomi и други производители уязвими. Същината на проблема е, че тези производители са изтекли своите ключове за подписване Android. Ключът за подписване се използва, за да се гарантира, че версията Androidu работи на вашето устройство е легитимен, създаден от производителя. Същият ключ може да се използва и за подписване на отделни приложения.

Android той е проектиран да се доверява на всяко приложение, подписано със същия ключ, използван за подписване на самата операционна система. Хакер с тези ключове за подписване на приложения може да използва системата „споделен потребителски идентификатор“. Androidu да предоставите пълни разрешения на системно ниво на злонамерения софтуер на засегнатото устройство. Това би позволило на атакуващ да получи достъп до всички данни на засегнатото устройство.

Струва си да се отбележи, че тази уязвимост не възниква само при инсталиране на ново или непознато приложение. От тези изтекли ключове AndroidВ някои случаи се използва и подписване на общи приложения, включително приложението Bixby на някои телефони Galaxy, атакуващият може да добави злонамерен софтуер към надеждно приложение, да подпише злонамерената версия със същия ключ и Android би му се доверил като на "актуализация". Този метод ще работи независимо дали приложението първоначално идва от магазините на Google Play и Galaxy Съхранява или е зареден отстрани.

Според Google първата стъпка за отстраняване на проблема е засегнатата компания да смени (или „превърне“) своята androidov ключове за подписване. Освен това софтуерният гигант призова всички производители на смартфони с неговата система драстично да минимизират честотата на използване на ключове за подписване на приложения.

Може да се интересувате от

Google казва, че откакто проблемът беше докладван през май тази година, Samsung и всички други засегнати компании вече са „предприели коригиращи мерки, за да сведат до минимум въздействието на тези големи пробиви в сигурността върху потребителите“. Не е съвсем ясно обаче какво точно означава това, тъй като някои от уязвимите ключове според сайта APKMirror през последните няколко дни той използва v androidПриложения на Samsung.

Google отбеляза, че устройството с Androidem са защитени срещу тази уязвимост по няколко начина, включително защитната функция на Google Play Protect. Той добави, че експлойтът не е достигнал до приложения, разпространявани чрез магазина на Google Play.

Толкова уязвима, че нищо не се случи с Ки в живота й. Това са просто глупости.